2021年CVE漏洞趨勢(shì)安全分析報(bào)告 基于Sumap網(wǎng)絡(luò)空間測(cè)繪的視角

引言

隨著數(shù)字化轉(zhuǎn)型的加速,網(wǎng)絡(luò)空間已成為國(guó)家安全、經(jīng)濟(jì)發(fā)展和社會(huì)運(yùn)行的核心領(lǐng)域。網(wǎng)絡(luò)空間測(cè)繪技術(shù),作為洞察全球網(wǎng)絡(luò)資產(chǎn)態(tài)勢(shì)、識(shí)別安全風(fēng)險(xiǎn)的關(guān)鍵手段,為漏洞趨勢(shì)分析提供了前所未有的數(shù)據(jù)維度和洞察深度。本報(bào)告基于Sumap等先進(jìn)的網(wǎng)絡(luò)空間測(cè)繪平臺(tái)在2021年采集的全球數(shù)據(jù),結(jié)合網(wǎng)絡(luò)與信息安全軟件開發(fā)的實(shí)踐,對(duì)年度CVE(通用漏洞披露)漏洞的趨勢(shì)、分布、影響及應(yīng)對(duì)策略進(jìn)行深入分析,旨在為安全開發(fā)、風(fēng)險(xiǎn)管理和戰(zhàn)略決策提供參考。

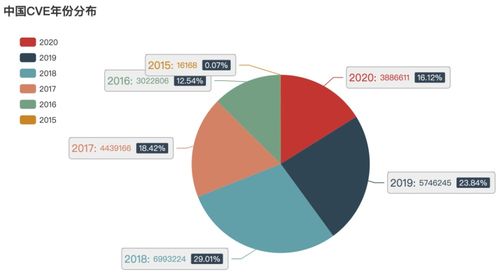

一、2021年CVE漏洞總體態(tài)勢(shì)

- 數(shù)量持續(xù)攀升:2021年公開的CVE漏洞數(shù)量再創(chuàng)新高,反映出軟件系統(tǒng)復(fù)雜度增加與安全研究社區(qū)活躍度的雙重影響。網(wǎng)絡(luò)空間測(cè)繪數(shù)據(jù)顯示,大量新增漏洞關(guān)聯(lián)的資產(chǎn)在全球范圍內(nèi)廣泛分布,其中物聯(lián)網(wǎng)設(shè)備、云服務(wù)組件和企業(yè)級(jí)應(yīng)用成為重災(zāi)區(qū)。

- 高危漏洞占比突出:在披露的漏洞中,高危和嚴(yán)重級(jí)別漏洞占比顯著,許多漏洞具有遠(yuǎn)程代碼執(zhí)行、權(quán)限提升等高風(fēng)險(xiǎn)特性。測(cè)繪分析揭示,這些高危漏洞在互聯(lián)網(wǎng)暴露面中的存在比例高,且修補(bǔ)滯后現(xiàn)象普遍,構(gòu)成了現(xiàn)實(shí)的攻擊入口。

- 漏洞生命周期縮短:從PoC(概念驗(yàn)證)公開到大規(guī)模漏洞利用的時(shí)間窗口進(jìn)一步壓縮,"漏洞武器化"速度加快。這對(duì)安全團(tuán)隊(duì)的響應(yīng)速度和自動(dòng)化修復(fù)能力提出了更高要求。

二、關(guān)鍵行業(yè)與軟件類型漏洞分析

- 網(wǎng)絡(luò)與信息安全軟件開發(fā)領(lǐng)域:

- 自身軟件漏洞:安全工具(如防火墻、掃描器、管理平臺(tái))自身的漏洞數(shù)量引人關(guān)注。這些漏洞若被利用,可能直接導(dǎo)致防線失守,形成“守護(hù)者被攻破”的嚴(yán)峻局面。供應(yīng)鏈攻擊(如通過開源組件)是該領(lǐng)域漏洞的重要來源。

- 開發(fā)過程相關(guān)性:分析顯示,與安全軟件開發(fā)過程相關(guān)的漏洞(如配置錯(cuò)誤、默認(rèn)憑證、不安全的API)占比上升。這凸顯了在DevSecOps流程中嵌入安全編碼實(shí)踐和自動(dòng)化安全測(cè)試的緊迫性。

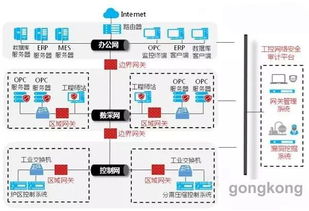

- 其他重點(diǎn)領(lǐng)域:供應(yīng)鏈軟件(如Log4j2)、遠(yuǎn)程辦公軟件、工業(yè)控制系統(tǒng)及醫(yī)療設(shè)備軟件的漏洞在2021年引發(fā)了廣泛關(guān)注和連鎖風(fēng)險(xiǎn),其影響通過互聯(lián)的網(wǎng)絡(luò)空間迅速擴(kuò)散。

三、基于網(wǎng)絡(luò)空間測(cè)繪的深度洞察

- 暴露資產(chǎn)關(guān)聯(lián)分析:利用Sumap等測(cè)繪技術(shù),能夠精準(zhǔn)定位特定CVE漏洞在全球網(wǎng)絡(luò)中的受影響資產(chǎn)(IP、域名、服務(wù))。2021年數(shù)據(jù)顯示,對(duì)于類似Log4j2這樣的關(guān)鍵漏洞,其暴露面之廣、受影響資產(chǎn)類型之雜遠(yuǎn)超預(yù)期,傳統(tǒng)資產(chǎn)清單往往無法全面覆蓋。

- 漏洞修復(fù)狀態(tài)測(cè)繪:通過持續(xù)掃描和指紋識(shí)別,可以宏觀評(píng)估全球或特定區(qū)域?qū)χ卮舐┒吹男扪a(bǔ)進(jìn)度。分析發(fā)現(xiàn),漏洞修補(bǔ)存在嚴(yán)重的長(zhǎng)尾效應(yīng),大量資產(chǎn)在漏洞披露數(shù)月后仍未打補(bǔ)丁,構(gòu)成了持續(xù)的威脅。

- 攻擊面可視化與管理:測(cè)繪技術(shù)將抽象的漏洞信息與具體的、可定位的網(wǎng)絡(luò)資產(chǎn)結(jié)合,為組織提供了動(dòng)態(tài)、可視化的外部攻擊面視圖。這對(duì)于優(yōu)先級(jí)劃分和精準(zhǔn)修復(fù)至關(guān)重要。

四、對(duì)網(wǎng)絡(luò)與信息安全軟件開發(fā)的啟示與建議

- 強(qiáng)化安全開發(fā)生命周期管理:

- 左移安全:在需求、設(shè)計(jì)、編碼階段即引入安全要求與檢查,利用SAST/DAST等工具降低源頭漏洞。

- 第三方組件治理:建立嚴(yán)格的軟件物料清單,持續(xù)監(jiān)控所用開源及第三方組件的漏洞情報(bào),并制定應(yīng)急更新流程。

- 擁抱“以攻防視角”開發(fā):安全軟件開發(fā)應(yīng)模擬攻擊者思維,利用網(wǎng)絡(luò)空間測(cè)繪數(shù)據(jù)了解自身及類似產(chǎn)品的真實(shí)暴露情況和攻擊路徑,從而設(shè)計(jì)更具韌性的防御機(jī)制。

- 集成測(cè)繪與威脅情報(bào):將外部網(wǎng)絡(luò)空間測(cè)繪數(shù)據(jù)與內(nèi)部資產(chǎn)管理系統(tǒng)、漏洞管理平臺(tái)聯(lián)動(dòng),實(shí)現(xiàn)從漏洞披露到受影響資產(chǎn)定位、風(fēng)險(xiǎn)評(píng)估、任務(wù)下發(fā)、修復(fù)驗(yàn)證的閉環(huán)管理。

- 提升默認(rèn)安全與彈性設(shè)計(jì):軟件應(yīng)遵循最小權(quán)限、默認(rèn)安全配置等原則,并設(shè)計(jì)容錯(cuò)與快速恢復(fù)機(jī)制,以在部分組件被攻破時(shí)限制影響范圍。

五、結(jié)論與展望

2021年的CVE漏洞態(tài)勢(shì)表明,網(wǎng)絡(luò)威脅的復(fù)雜性和規(guī)模仍在急劇增長(zhǎng)。網(wǎng)絡(luò)空間測(cè)繪技術(shù)為理解和應(yīng)對(duì)這一挑戰(zhàn)提供了至關(guān)重要的“上帝視角”和數(shù)據(jù)基礎(chǔ)。對(duì)于網(wǎng)絡(luò)與信息安全軟件開發(fā)行業(yè)而言,這既是嚴(yán)峻考驗(yàn),也是進(jìn)化契機(jī)。安全軟件的開發(fā)必須更加智能化、自動(dòng)化,并深度融入網(wǎng)絡(luò)空間態(tài)勢(shì)感知體系,從被動(dòng)響應(yīng)轉(zhuǎn)向主動(dòng)、預(yù)測(cè)性防御,從而在持續(xù)演進(jìn)的網(wǎng)絡(luò)攻防戰(zhàn)中構(gòu)建更堅(jiān)固的防線。

---

本報(bào)告基于公開漏洞信息及網(wǎng)絡(luò)空間測(cè)繪數(shù)據(jù)進(jìn)行趨勢(shì)性分析,不涉及具體攻擊細(xì)節(jié)與未公開漏洞信息。安全建議需結(jié)合具體環(huán)境實(shí)施。

如若轉(zhuǎn)載,請(qǐng)注明出處:http://www.htsyb.cn/product/29.html

更新時(shí)間:2026-04-24 20:51:58